特集コラム:スマートデバイス導入ライフサイクル

スマートデバイス企業導入のお悩み解決!11の手がかりとは?【中編】

スマートデバイス導入企業必見!導入ライフサイクル 11フェーズ

前回はスマートデバイスの導入ライフサイクルについて、「1、導入検討・計画(デバイス/OS/アプリ/環境)」から「5、デバイス設定/管理/認証/テストスタート」までをご紹介しました。

主に、スマートデバイスを導入する前段階で必要となる、環境や計画を確認しました。

今回は引き続き中編ということで、「6、アプリケーションの導入」から「8、セキュリティ対策」までを順番にご紹介します。

6、アプリケーション導入

一般的にアプリケーションは、iOS搭載のデバイスであればiTunesまたはApp Store、Android搭載のデバイスであればGoogle Playより目当てのアプリケーションを、PCもしくはクラウドからダウンロードしてインストールします。

一般的にアプリケーションは、iOS搭載のデバイスであればiTunesまたはApp Store、Android搭載のデバイスであればGoogle Playより目当てのアプリケーションを、PCもしくはクラウドからダウンロードしてインストールします。

企業で業務用のスマートデバイスに対しアプリケーションを導入する場合、社員が個人で勝手にアプリケーションをインストールするリスクや、仕事で使用する有料のアプリケーションを個人で支払いするケースの発生などが想定されます。

管理部門にて、使用するアプリケーションを1台ずつ手作業でインストールしてもよいですが、大量に台数がある場合は、膨大な時間と労力を費やすことになります。

そこで、企業での導入が多いiOS搭載のデバイスにアプリケーションをインストールする方法に焦点を絞ってご説明します。

iOSの場合、上記の他に3つの方法があります。

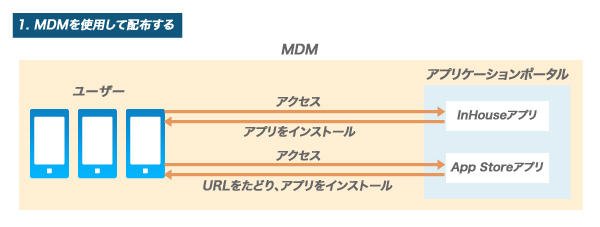

- 1)MDMを使用して配布する

Mobile Device Management(モバイルデバイスマネジメント=携帯端末管理:以下MDM)を使用し、アプリケーションポータル上に、企業のお薦めアプリとして社内で開発したInHouseアプリやApp Storeアプリ一覧を載せます。社員はそこへアクセスし、InHouseアプリのインストールやApp Storeへのリンクを辿りアプリをインストールします。

ケーブルレス、無線で配布することが可能になります。

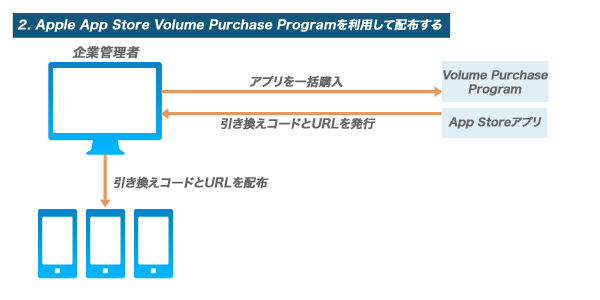

- 2)Apple の Volume Purchase Programを利用して配布する

Apple の Volume Purchase Programを利用して、App Storeの有償アプリや、開発者が特定のユーザー向けに開発したCustom B2Bと呼ばれる個別アプリを一括購入し、社員へアプリの引き換えコードとURLをメール等で配布する方法があります。

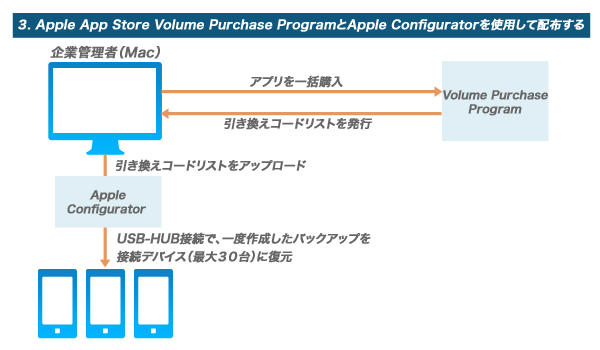

- 3)Apple の Volume Purchase ProgramとApple Configuratorを使用して配布する

Appleの Purchase ProgramとApple Configuratorを使用して、設定済みのデバイス1台を、一括で最大30台までクローン化する方法です。

アプリの入手方法は2と同じですが、引き換えコードのリスト一覧をSpreadSheet(Excel)でダウンロード後、Apple Configuratorへアップロードし、USB-HUBで物理的につないだ複数のデバイスに対して基となる1台のバックアップを作成してから、そのバックアップデータを他のデバイスに復元します。※Apple Configuratorの使用にはMac端末、Dockコネクタ(USB ケーブル用)、USB-HUBが必要です。

1台ずつアプリケーションをインストールするよりも、非常に効率的に配布することができますので、お時間のある方は是非一度お試し下さい。

<参考>

7、アプリケーション管理/制限

企業のデバイスセキュリティーにおいて、必ずしもアプリケーションの管理や制限を行わなければならないということではありません。

企業のデバイスセキュリティーにおいて、必ずしもアプリケーションの管理や制限を行わなければならないということではありません。

しかし、企業として情報セキュリティの社会的責任がある以上、万が一の事故や漏洩に備え、未然に防止可能なリスク対策を行っておく必要があるでしょう。

「6、アプリケーション導入」にてご紹介したApple Configuratorは、有線接続時に管理者がデータを復元したり、バックアップを取る場合には非常に有効です。

しかし、デバイスが管理者ではなくユーザーの手元にある時には意味がありません。

アプリケーションの管理や制限において、有効になってくるのがMDMツールです。

各デバイスにインストールされているアプリの名前、バージョンを自動的に吸い上げたりアプリの使用制限をすることで、業務に関係のないアプリを利用不可能にすることができます。

もちろんApp Storeのアプリ自体を利用不可能にし、企業で許可していないアプリのインストールを不可能にすることもできます。

8、セキュリティ対策

紛失対策などデバイスそのもののセキュリティや、MDMでのデバイス情報の取得、アプリケーションの利用制限以外に必要なセキュリティ対策について考えてみたいと思います。

PCの世界を参考にしながら以下の想定をしてみましたのでご紹介します。

紛失対策などデバイスそのもののセキュリティや、MDMでのデバイス情報の取得、アプリケーションの利用制限以外に必要なセキュリティ対策について考えてみたいと思います。

PCの世界を参考にしながら以下の想定をしてみましたのでご紹介します。

■ウイルス対策

主にAndroid 搭載のデバイスでの対策をご紹介します。

感染経路はインストールしたアプリケーションによるものが大半です。どのようなケースがあるか見てみましょう。

- ・Google Playからの正規アプリケーションに不正なプログラムが付随している場合

- 以前と比較しGoogleの審査も厳しくなってきましたが、Google Playではもともと「どんなアプリケーションでも掲載できる」というコンセプトがあるため、油断はできません。

- ・Google Play以外の外部サイトからアプリケーションをインストールした場合

- Googleが運営しているGoogle Play以外にも、Android端末を対象としたアプリケーションをダウンロード、インストールすることができるサイトが存在します。開発者は何かしらの理由があるためにGoogle Playを使用していない可能性が高く、不要な事故防止のためにも、Google Play以外のサイトからのアプリケーションダウンロードはお薦めしません。

対策として、最大限のリスク回避のために、ウイルス対策ソフトを導入しましょう。

最近では、PCウイルス対策ソフト大手メーカーからも多くのAndroid用ウイルス対策ソフトが発売されています。

<参考>

◆ウイルス対策/デバイスセキュリティ対策

開発元/提供元:トレンドマイクロ株式会社

製品名:Trend Micro Mobile Security

開発元/提供元:エフセキュア株式会社

製品名:F-Secure モバイル セキュリティ

■権限と認証

- ・セキュリティにおける権限とは

- 社内ネットワークに対してのアクセスセキュリティを考えてみたいと思います。

ネットワークのアクセスには個々のユーザー毎に適切な権限を設定する必要があります。

ユーザーに付与する権限として、必要なユーザーにのみ最低限のアクセスを許可することが重要です。

スマートデバイスは、いつでもどこからでもメールやスケジュールにアクセスできることが非常に便利な点の1つですが、「社内ネットワークへのアクセスは必ずVPNを通して行う」「VPNを設定できるユーザーを限定する」などのセキュリティポリシーを定めておきましょう。

※iOSには、標準でCiscoのIPSec VPNクライアントソフトが内蔵されています。

社内システムがこのプロトコルに対応していれば、特別なネットワーク構成や他社製アプリケーションを用意しなくても、iPhone/iPadからのVPN接続が可能です。また、iOSはSSL-VPNにも対応しており、Juniper SA シリーズ、Cisco ASA、F5 BIG-IPサーバへのアクセスも可能です。

Juniper、Cisco、F5 製のVPNクライアントアプリケーションを、App Store からダウンロードするだけで使用可能です。

また、市場に出ているソリューションを活用し、決められたアプリ内からのみ社内ネットワークへのアクセスを可能にする運用方法もあります。

メール、スケジュール、ファイルサーバーアクセスなども、アプリケーションの設定権限を保有する社員のみが利用可能になります。

- ・セキュリティにおける認証とは

- 認証には以下2つの認証があります。

- 1)本人認証

本人性の確認のためのユーザー認証は、IDとPWから成るアカウント情報を、簡単に見破られない英数字の混合にしたり、桁数を多くするなどの対策がとられます。

MDMでも、パスワードの設定を強制的に複雑にすることができます。

2)デバイス認証

「5、デバイス設定/管理/認証/テストスタート」の項目でも触れましたが、企業が認可したデバイスのみをネットワークに接続させるためのセキュリティ対策がデバイス認証です。

デバイスを証明書により特定することで、不正なデバイスや私有デバイス、許可されていないデバイスからのネットワークアクセスを防ぎ、企業のネットワーク全体のセキュリティを確保します。

VPNからの不正アクセスを防止したり、不正な端末への情報資産のコピーや移動、不用意なウィルス混入の防止にも役立ちます。

以上、スマートデバイス導入サイクル11フェーズの中から、アプリケーション導入からセキュリティ対策までをご紹介しました。

皆さまのスマートデバイス企業導入の手がかりとなれば幸いです。

次回は、「スマートデバイスを使い始めたけれど、いざ故障や障害が起きてしまったときに、どこに相談をしたらいいのか分からない」とならないよう、実際の運用に関わる保守サポート&コールやデバイス廃棄・入替などについて、ご紹介します。

(後編へ続く)

<参考>

◆VPN接続

開発元/提供元:チェック・ポイント・ソフトウェア・テクノロジーズ株式会社

製品名:Check Point Mobile

開発元/提供元:Dell SonicWALL,Inc.

製品名:SonicWALL Mobile Connect

◆グループウェア/ファイルサーバー セキュアアクセス

開発元/提供元:e-Janネットワークス株式会社

製品名:CACHATTO

開発元/提供元:株式会社レコモット

製品名:moconavi-GrW

この記事に掲載されているデータは2012年11月07日時点のものです。

[掲載日:2012/11/07]